Hoy vamos a ver una técnica ampliamente usada que nos servirá para obtener información sobre nuestros objetivos, esta se llama Google Hacking.

¿En qué consiste?

Consiste en realizar búsquedas a través del buscador google que permiten detectar fugas de información, vulnerabilidades en sistemas informáticos, obtener información sobre personas o entidades tales como DNI, fechas de nacimiento, salario, domicilio, telefono, etc...

Esta técnica debe utilizarse a la hora de realizar un test de intrusión, ya que obtendremos muchísima información valiosa que nos ayudará durante todo el proceso.

Los parámetros utilizados para realizar dichas consultas en google se llaman "operadores".

En la red se pueden encontrar multitud de consultas ya preparadas con dichos operadores, estas se llaman "Google Dorks".

Pasemos a ver algunos de los operadores que tiene google:

Intitle: sirve para buscar palabras en el titulo de una página.

Inurl: sirve para buscar palabras que las contenga una url.

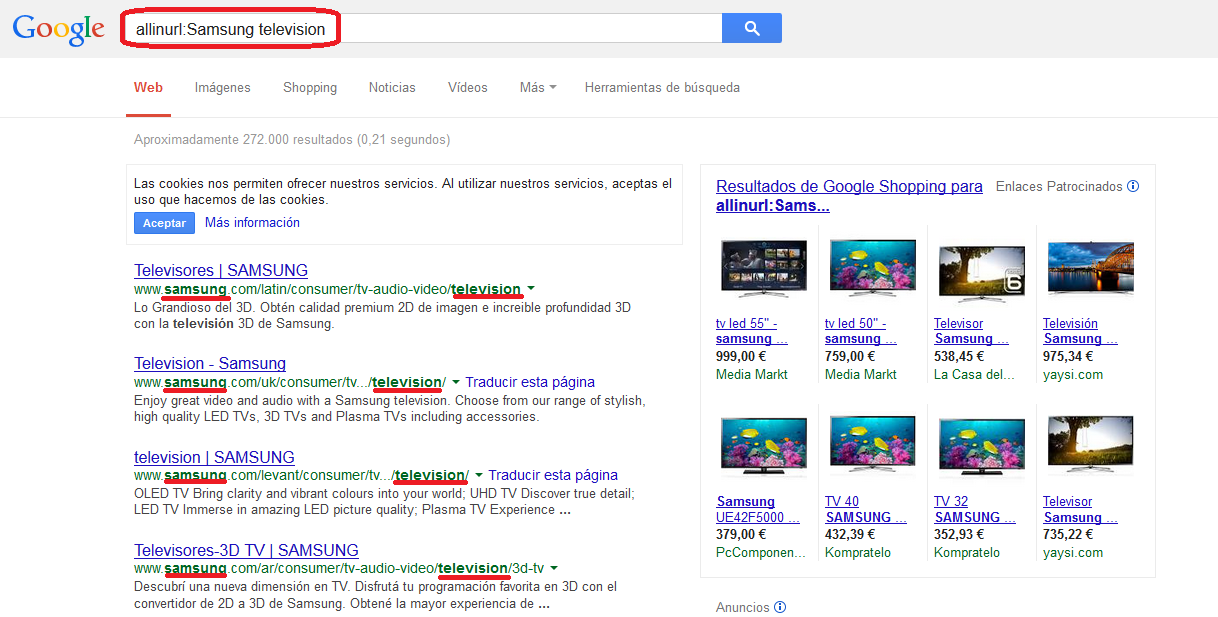

Allinurl: La misma que la anterior pero con más palabras.

Intext: sirve para buscar en el texto de una página.

Filetype: sirve para buscar por el tipo de archivo: PDF, XLS, MP3, DOC, JPG, etc.

Site: sirve para filtrar la búsqueda a un dominio (.com, .ru, .es, etc...)

Estos son solo unos pocos operadores de todos los que se disponen, suficientes para empezar a investigar por vosotr@s mism@s.

Además podemos utilizar todos los que necesitemos en una misma consulta, es decir, que hay bastante con los que jugar xD.

¿Cómo se puede evitar esta técnica?

- Configurar correctamente el archivo robots.txt: Este archivo permite indicarle a los crawlers que carpetas dentro del servidor no debe indexar y cuales sí.

- Utilizar meta-etiquetas (meta-tag): Con estas etiquetas también podemos indicarle a los crawlers que no indexen dicha página. Ejemplo:

<META NAME=”ROBOTS” CONTENT=”NOINDEX, NOFOLLOW”>

- Deshabilitar listado de directorios: Mediante esta opción el atacante tiene una completa noción de los archivos disponibles dentro del servidor. La funcionalidad debe deshabilitarse a través de los archivos de configuración.

- Configurar correctamente fichero .htaccess: Este archivo permite, entre otras funcionalidades, restringir el acceso a directorios críticos, por lo que, aunque Google indexe un directorio crítico, el atacante no podrá acceder al directorio o fichero.

Os dejo a vosotros mismos que descubráis todos los operadores disponibles y también que veáis el poder que tiene esta técnica, seguro que os gustará.

Saludos!!!

Referencias:

http://www.exploit-db.com/google-dorks/

http://0xword.com/es/libros/20-libro-hacking-buscadores-google-bing-sodan-robtex.html

http://www.galinus.com/es/articulos/operadores-y-comandos-google.html

https://sites.google.com/site/recursosdweb20idiomas/google

http://antoniogonzalezm.es/tag/google-dorks/

http://www.welivesecurity.com/la-es/2012/06/21/google-dorks-ocultar-informacion-critica-servidores/

http://www.omarbv.com/google-dorks-buscando-identidades/

http://hacknode.blogspot.com.es/2012/06/como-defendernos-de-los-google-hackers.html

**No me hago responsable del mal uso que se de a la información presentada. Esta información es de carácter didáctico.**

No hay comentarios:

Publicar un comentario